Der Bedarf an ISO 27001 und TISAX® Zertifizierungen sowie DORA und NIS2 Umsetzungen steigt rapide. Unser “CISO im Dienst” Update hilft bei der Verbesserung Ihres ISMS mit InfoSec Grundlagen, praxisbezogenen Erweiterungen und wertvollen Tipps.

In diesem Update bieten wir folgende Inhalte:

- Update 2024: Erhebung der Informationssicherheits-Risiken für ISO 27001, TISAX® und NIS2

- Der Cyber Resilience Act (CRA) – einfach erklärt

- Die 5 Schlüsselfaktoren beim datenschutzkonformen Einsatz von KI

- TOP EVENT: ISACA Austria Chapter & (ISC)² Austria Chapter Konferenz 2025

- TIPPS & TRICKS: Passwort-Knacken? Ein einfaches Passwort in 22 Stunden knacken, so funktioniert das!

- EMPFEHLUNG: Neue Datenschutz-Richtlinie im Online Shop

Update 2024: Erhebung der Informationssicherheits-Risiken

für ISO 27001, TISAX® und NIS2

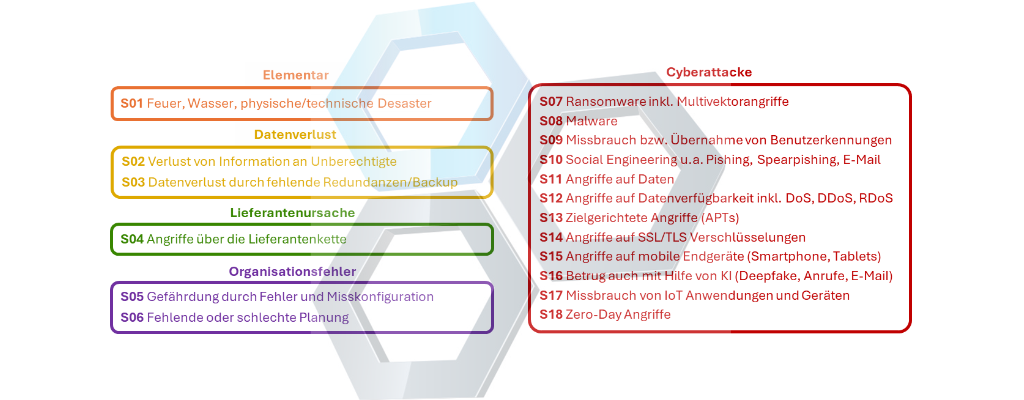

Kürzlich haben wir die Veröffentlichung „Erhebung Informationssicherheits-Risiken für 27001, TISAX® und NIS2“ aktualisiert und empfehlen KMUs für das Risiko-Management im ISMS eine komprimierte Liste von 18 Gefährdungen.

Neu hinzugekommen sind S15 Angriffe auf mobile Endgeräte, S16 Betrug auch mit Hilfe von KI und S17 Missbrauch von IoT Anwendungen und Geräten. Aktualisiert haben wir die Gefährdung S07 Ransomware inkl. Multivektorangriffe, da Ransomware vermehrt mit DoS-Angriffen und Datendiebstahl kombiniert wird. Zwei Gefährdungen haben wir in unserer Gefährdungsliste entfernt.

Der Cyber Resilience Act (CRA) – einfach erklärt

Der EU Cyber Resilience Act (CRA) bzw. auf Deutsch die Cyberresilienz-Verordnung ist eine Verordnung der Europäischen Union, die darauf abzielt, die Cybersicherheit von Produkten mit digitalen Elementen zu verbessern. Es soll gewährleisten, dass solche Produkte sicher sind, bevor sie in der EU auf den Markt kommen und während ihrer gesamten Lebensdauer sicher bleiben. Der CRA richtet sich insbesondere an Hersteller und Entwickler von Software und Hardware, die für den EU-Markt produzieren.

Die Verordnung tritt am 11. Dezember 2024 in Kraft. Die Meldepflichten für Schwachstellen und Sicherheitsvorfälle sind ab 11. September 2026 einzuhalten, die gesamten CRA-Anforderungen sind bei neuen Produkten ab 11. Dezember 2027 verpflichtend.

Künstliche Intelligenz und Datenschutz:

5 Schlüsselfaktoren, die Sie kennen müssen

Je komplexer ein KI-System, desto komplexer natürlich auch die damit verbundenen Datenschutzaspekte. Unsere Gastredakteurin und Datenschutzexpertin Bettina Sterner nutzt ein fiktives Beispiel eines KI unterstützten Kundenticketsystems und erklärt die wesentlichen 5 Schlüsselelemente die auf jeden Fall beachtet werden sollten: das KI-Setup, die geforderte Transparenz, Dokumentation der Verarbeitung, Training für die Funktionsweise und die Betroffenenrechte nach der DSGVO.

TOP EVENT: ISACA Austria Chapter & (ISC)² Austria Chapter Konferenz 2025

Die ISACA Austria Chapter & (ISC)² Austria Chapter Konferenz 2025 ist eine ganztägige Konferenz in Wien und steht unter dem Motto „Cyber Resilience und Artificial Intelligence“. SEC4YOU sponsert die Konferenz mit einem eigenen Informationsstand. Wir freuen uns auf den Erfahrungsaustausch!

Die Teilnahme ist für ISACA Austria Chapter und (ISC)² Austria Chapter Mitglieder nach vorhergehender Anmeldung und Erhalt der Teilnahmebestätigung gratis.

TIPPS & TRICKS: Passwort-Knacken?

Ein einfaches Passwort in 22 Stunden knacken, so funktioniert das!

Einfache Passwörter mit beispielsweise 8 Zeichen können je nach Komplexität in weniger als einem Tag über einen Brute-Force-Angriff geknackt werden. Dazu brauchen Angreifer handelsübliche PCs mit starken Grafikkarten und die frei verfügbare Open Source Hacking-Software „hashcat“.

Je älter Anwendungen sind, desto kryptographisch schlechter oft auch die Speicherung der Passwort-Hashes. Experten empfehlen eine Entropie von >60 für sichere Passwörter, dies erreicht man jedoch erst ab 10 Zeichen. Weitere Empfehlungen zur Passwortsicherheit finden Sie in unserem Artikel.

EMPFEHLUNG: Neue Datenschutz-Richtlinie V2.0 verfügbar

Aufgrund der regen Nachfrage zu unserer Datenschutz-Richtlinie haben wir diese grundlegend überarbeitet und erweitert. Neben einer Definition der wesentlichen Datenschutzbegriffe haben wir die Rolle des Datenschutzkoordinators präzisiert und die Vorlage um praxisbezogene Beispiele für die Rechtsgrundlagen von Verarbeitungstätigkeiten ergänzt.

Alle wesentlichen Datenschutzprinzipien und deren Implementierung, die Datenschutzmaßnahmen, der Aufbau des Verzeichnisses von Verarbeitungstätigkeiten (VVZ), alle fünf wesentlichen Betroffenenrechte und das Thema Datenschutzverletzung / Data Breach sowie Datenschutz-Folgeabschätzungen sind in der 18-seitigen Richtlinie abgedeckt.

!! Mit dem Gutscheincode: 10%DS erhalten Sie bis 31.01.2025 10% Rabatt !!

Besuchen Sie uns auch auf LinkedIn und folgenden Sie uns, um in kürzeren Abständen CISO News zu diversen Themen und Veranstaltungen zu erhalten.

Sie erhalten den CISO im Dienst UPDATE nicht?

Wenn Sie den CISO im Dienst UPDATE noch nicht direkt erhalten, nutzen Sie unsere Anmeldeformular auf der rechten Seite und wir tragen Sie gerne in den Verteiler ein. Der CISO im Dienst UPDATE Service wird ausschließlich CISOs und Informationssicherheitsbeauftragten und vergleichbaren Positionen angeboten. Nach Ihrer Anmeldung erfolgt eine manuelle Freischaltung für den Service. Anfragen von Freemail Accounts können wir leider nicht berücksichtigen.