BitLocker: Endgeräte-Verschlüsselung im Sinne der DSGVO

Manfred Scholz, SEC4YOU Geschäftsführer

Die Basis für diesen Leitfaden ist der Handlungsbedarf bei der Verarbeitung und Speicherung von personenbezogenen Daten, als auch besonders schützenswerten personenbezogenen Daten, speziell sobald diese Daten durch Speicherung auf mobilen Endgeräten einem erhöhten Risiko eines Verlustes ausgesetzt werden.

Der Schutz von Daten auf mobilen Endgeräten stellt verantwortliche Personen vor eine erhebliche Herausforderung, da die Daten jederzeit durch autorisierte Personen genutzt werden sollen. Bei Verlust oder Diebstahl des Endgerätes müssen die darauf gespeicherten Daten jedoch gegen unbefugten Zugriff angemessen geschützt sein. Dies gilt insbesondere auch dann, wenn das Endgerät dauerhaft in den Besitz eines möglichen Angreifers übergeht.

Microsoft BitLocker nach Stand der Technik einsetzen!

Dieser Leitfaden richtet sich an Informationssicherheits-Manager / CISO, IT-Leiter / CIO, IT-Security Experten sowie deren IT-Berater.

Ziel des Leitfadens ist es bei Verlust oder Diebstahl eines auf Windows basierenden Endgerätes, sowohl die Meldepflicht an die Aufsichtsbehörde als auch die Benachrichtigung der betroffenen Person(en) und ggfls. auch die Geldbußen von bis zu 20 Mio. Euro oder bis zu 4% des Unternehmensumsatzes zu vermeiden.

Besuchen Sie auch unseren Security Blog, der aktuelle Events und Security Awareness Tipps bietet.

jetzt neu: V1.1 Sept. 2017

Verfügbare Bewertung

AGENDA (AUSZUG)

-

Management Zusammenfassung

-

Stand der Technik der Endgeräte-Verschlüsselung

-

Auswahl von Referenzen und Quellen

-

Bewertung der Schutzziele für BitLocker

-

Bewertung der technischen Implementierung

-

BitLocker — Kryptographie und Authentifikation

-

Nutzung einer sicheren Authentisierungsmethode

-

Gefahren im Energiesparmodus

-

Überwachung der Verschlüsselung

-

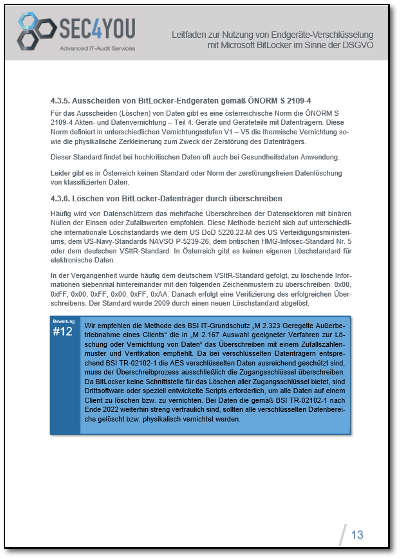

Ausscheiden von Endgeräten gemäß ÖNORM S 2109–4

-

Löschen von BitLocker-Datenträger durch überschreiben